-

Was Sie zum Identitätsdiebstahl im Internet wissen sollten

Dresden, 11.02.2021 | (ks)

Wenn Emotet an Ihrer Haustür klingelt, würden Sie ihm freiwillig ihre Bank-Pin verraten? Natürlich nicht und Emotet klingelte auch nicht, sondern schlich sich durch die virtuelle Hintertür in Ihr Leben. Es handelte sich nämlich um eine Schadsoftware, die im Januar 2021 eliminiert werden konnte. Aufmerksamkeit und starke Passwörter können Sie vor solchen Eindringlingen schützen, die mit krimineller Energie Ihre Identität stehlen wollen. Für die Gefahren von Internetkriminalität und Cybermobbing hat diese Woche wieder der jährliche "Safer Internet Day" (SID) sensibilisiert.

Was bedeutet Identitätsdiebstahl?

Unter Identitätsdiebstahl versteht man, wenn persönliche Daten durch Dritte gestohlen beziehungsweise ausgespäht und missbräulich verwendet werden. Dazu gehören Geburtsdatum, Anschrift, Führerschein- oder Sozialversicherungsnummern, Bankkonto- oder Kreditkartennummern. Bereits mit einem gestohlenen Personalausweis lässt sich viel Schindluder treiben, weshalb man auch von Identitätsmissbrauch spricht.

Mit fortschreitender Digitalisierung findet Identitätsdiebstahl heute meist im Internet statt. Hier bekommen Betrüger ganz neue Möglichkeiten, sich die persönlichen Daten anderer Menschen zu beschaffen. So sind für die Täter auch die Zugangsdaten für Internetdienste wie E-Mal-Postfächer, Cloud-Anwendungen, Social-Media-Accounts und Buchungsportale nützlich.

Was bezwecken die Täter?

Sich die Identität einer anderen Person anzueignen dient dazu, einen finanziellen Nutzen daraus zu ziehen, sich hinter einer fremden Identität zu verstecken oder eine Person zu kompromittieren.

Was machen Kriminelle mit den gestohlenen Daten?

- Sie gehen auf Kosten ihrer Opfer im Netz auf Einkaufstour, schließen Verträge (beispielsweise mit Partnerbörsen) und kostenpflichtige Abos (beispielsweise für Streamingdienste) ab.

- Sie eröffnen und nutzen kostenpflichtige Mailkonten zu Lasten der Betroffenen.

- Sie bitten unter Vorspielung falscher Tatsachen um Geldüberweisungen und Spenden.

- Gestohlene Identitäten werden aber auch genutzt, um gefälschte Profile in sozialen Netzwerken zu erstellen und Namen in Blogs und Foren zu missbrauchen. Häufig dient das dazu, um Cybermobbing zu betreiben und den Ruf von Personen zu beschädigen mit der Vortäuschung falscher Tatsachen, falschen Verdächtigungen und der Unterstellung von Straftaten. Prominente und Politiker sind oft von Angriffen zur Rufschädigung betroffen.

- Sie machen eine Vielzahl infizierter Rechner zu "Zombies", die sie dann selbst steuern können. Diese schließen sie zu sogenannten Botnetzen zusammen, die beispielsweise massenhaft Spams versenden.

Wie kommen die Täter an die Daten?

Es gibt einige Einfallstore, die es den Tätern ermöglichen, private Daten im Internet abzufangen:

- Phishing: Mittels gefälschter E-Mails, Internetseiten oder SMS sollen die Internetnutzer dazu gebracht werden, Passwörter, PINs oder TANs selbst preiszugeben.

- Schadsoftware: Diese verstecken sich meist in Dateianhängen von E-Mails oder werden beim Aufruf manipulierter Websites aktiv.

- Firmen-Datenlecks: Selbst große Unternehmen wie bekannte Verkaufsplattformen oder Hotelketten wurden bereits Opfer umfangreicher Datenklaus. Hackern fallen bei einem Angriff Kundendatensätze mit kompletten Adressen, E-Mail-Adressen, Telefonnummern und Geburtsdaten in die Hände.

- Unsichere Netzwerke und Verbindungen: Unverschlüsselte Verbindungen und WLANs machen es Cyberkriminellen einfach, Daten abzugreifen.

- Smartphones und Apps: Es gibt Schadprogramme, die direkt für mobile Anwendungen programmiert wurden. Oft verstecken sie sich in kostenlosen Apps.

- Webcams am Rechner: Cyberkriminelle können eine Webcam nutzen, um alles aufzuzeichnen, was diese sehen und hören kann. Den Hack merken Betroffene oftmals nicht, weil die LED manipuliert wurde, die anzeigt, dass die Kamera aktiv ist.

Die Geschädigten merken oft erst mal nicht, dass ihre Rechner infiziert und ihre persönlichen Daten geklaut wurden. Meist werden sie erst hellhörig, wenn ihnen Rechnungen und Mahnungen ins Haus flattern für Dinge, die sie nicht bestellt haben. Unklar ist für die meisten Betroffenen, wie die Täter an ihre digitalen Identitäten gelangt sind und in welchem Umfang diese missbraucht werden.

Wie kann man prüfen, ob die eigenen Log-in-Daten bereits gehackt wurden?

Ob eigene Log-In-Daten bereits durchs Netz geistern, kann man mit Abfragen bei speziellen Datenbanken herausfinden. Experten empfehlen, dies sogar in regelmäßigen Abständen und bei unterschiedlichen Datenbanken abzuchecken. Sicherheitsexperten pflegen in diese "Leak Checker" durch Hackerangriffe oder Datenlecks kompromittierte Zugangsdaten ein.

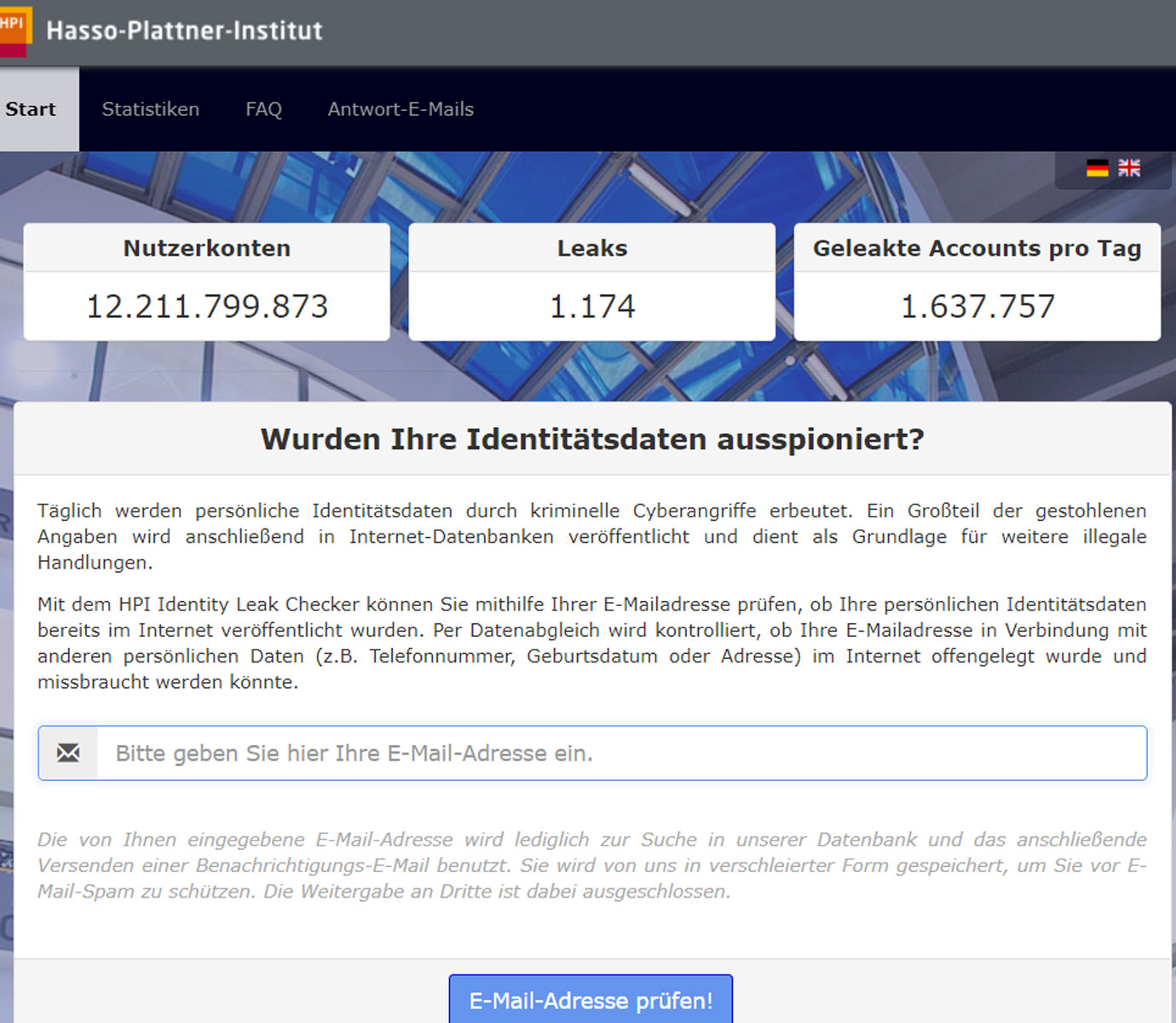

"Identity Leak Checker" des Hasso-Plattner-Instituts (HPI)

Screenshot

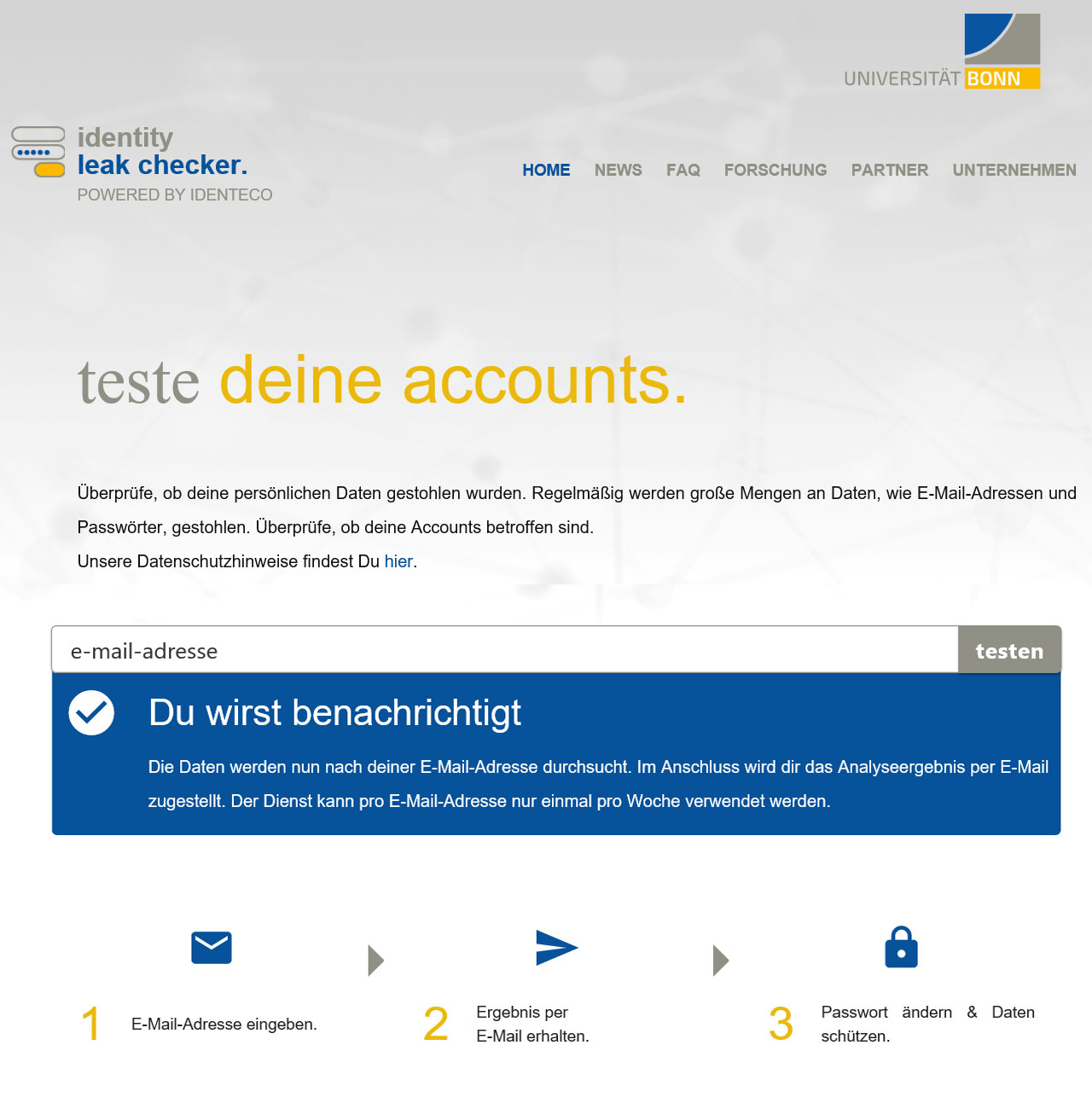

„Leak Checker“ der Universität Bonn

Screenshot

Was tun bei Identitätsklau?

Für Betroffene hat ein Identitätsklau meist erhebliche finanzielle und rechtliche Folgen. Sie müssen sich zeitaufwändig gegen unberechtigte Zahlungsaufforderungen wehren und streiten sich mit Unternehmen und Behörden herum. Mühsam ist es auch, den eigenen guten Ruf und die Kreditwürdigkeit wiederherzustellen.

Folgende Maßnahmen sind wichtig:

- Erstatten Sie auf jeden Fall Anzeige.

- Melden Sie den Missbrauch an die Schufa und Auskunfteien.

- Falls Sie herausfinden, dass Ihre Daten kompromittiert sind, ändern Sie die Passwörter für Ihre Online-Anwendungen.

- Überprüfen Sie regelmäßig Ihre Konten, und melden Sie sich umgehend bei Ihrer Bank, wenn Sie unberechtigte Abbuchungen oder Kreditkartenzahlungen feststellen. Lassen Sie diese Zahlungen zurückbuchen und die betroffenen Konten und Karten sperren.

- Sollten Ihnen Zahlungsaufforderungen der Anbieter oder ein unberechtigter Mahnbescheid ins Haus flattern, legen Sie schnellstmöglich - auf jeden Fall innerhalb von zwei Wochen - Widerspruch ein. Lassen Sie deshalb Briefe nicht ungeöffnet längere Zeit liegen. Fügen Sie Ihrem Schriftverkehr eine Kopie Ihrer Anzeige über den Identitätsmissbrauch bei.

Wo finden Sie weitere Informationen?

Auf Verbraucherzentrale.de finden Sie zahlreiche Informationen, Fallbeispiele und Hilfestellungen zum Thema. Sie können sich bei den Verbraucherzentralen auch beraten lassen, falls Sie in Bezug auf Ihre Daten misstrauisch sind oder bereits Opfer wurden.

Klicksafe, eine Initiative der Europäischen Kommission, ist eine mediale Sensibilisierungskampagne für die Gefahren im Netz und die Erhöhung der Medienkompetenz. Hier finden Sie ebenfalls umfangreiche Informationen zum Thema.

Auf den Seiten des Bundesamtes für Sicherheit in der Informationstechnik (BSI) können Sie sich informieren, wie Sie sich vor Identitätsdiebstahl schützen können und wo Betroffene Hilfe erhalten.

- International organisierte Internet-Kriminalität – Der Fall Emotet

-

-

Infrastruktur der Emotet Schadsoftware zerschlagen – dieser Umstand war so bedeutend, dass er im Januar 2021 durch alle Nachrichten ging. Warum? Die Generalstaatsanwaltschaft Frankfurt am Main und das Bundeskriminalamt schrieben in einer gemeinsamen Pressemitteilung:"Emotet galt als derzeit gefährlichste Schadsoftware weltweit und hat auch in Deutschland neben Computern zehntausender Privatpersonen eine hohe Anzahl von IT-Systemen von Unternehmen, Behörden und Institutionen infiziert, wie beispielsweise die des Klinikums Fürth, des Kammergerichts Berlin, der Bundesanstalt für Immobilienaufgaben (BImA) oder der Stadt Frankfurt am Main.Emotet besaß als sogenannter „Downloader“ die Funktion, unbemerkt ein Opfersystem zu infizieren und weitere Schadsoftware nachzuladen, etwa zur Manipulation des Online-Bankings, zum Ausspähen von gespeicherten Passwörtern oder zur Verschlüsselung des Systems für Erpressungen. Die Nutzung dieses durch die Täter geschaffenen „Botnetzes“ wurde zusammen mit der Nachladefunktion von beliebiger Schadsoftware in der „Underground Economy“ gegen Entgelt angeboten. Deshalb kann das kriminelle Geschäftsmodell von Emotet als „Malware-as-a-Service“ bezeichnet werden. Es bot weiteren Kriminellen die Grundlage für zielgerichtete Cyber-Angriffe. Alleine in Deutschland ist durch Infektionen mit der Malware Emotet oder durch nachgeladene Schadsoftware ein Schaden in Höhe von mindestens 14,5 Millionen Euro verursacht worden…"Die Pressemitteilung zu Emotet im vollen Wortlaut.

-

Wie das Beispiel Emotet zeigt, ist Identitätsdiebstahl in der Mehrzahl ein Delikt durch international organisierte Internetkriminalität. Es gibt viele Emotets. Auch wenn man sich gegen Vermögensschäden durch Identitätsmissbrauch im Internet versichern kann, zum Beispiel mit dem Sparkassen-Internet-Schutz, ist es besser, Hackern den Zugriff in die eigene virtuelle Privatsphäre zu verwehren.

Schreiben Sie einen Kommentar

Forum

Diskutieren Sie über diesen Artikel

Noch keine Kommentare vorhanden.